はじめまして。まほろば工房の浅間です。 このエントリーから 10 回にわたってニフティクラウドさんの VPN ゲートウェイ機能を使った、さまざまな VPN の接続方法、性能、使い方について詳しく紹介するようなエントリーを書かせていただきます。よろしくお願いします。

突然ですが、みなさんのところでは社内サーバーの管理、どうされていますか?社内に置いてます?社内サーバーっていうくらいですし。壊れたこととかありません?ファンとか電源とか、ハードディスクとか。結構めんどくさいんですよね、壊れると。

今回紹介する VPN ゲートウェイ機能を使うと、なんとこのへんのハードが壊れる問題をまるっとニフティさんに丸投げすることができるのです!それが良いことなのか悪いことなのかは別として。

ただ、やっぱりどこか一箇所に依存するって怖いですよね。ということで最後の方では東西リージョンで機能分散させるような工夫も考えたいと思います。

あと性能も気になりますよね。自社にサーバーを置いていた場合、ネットワーク的にはすぐそこなので早くて当然ですが、これをクラウド上に持って行ったとなると遅くなるんじゃないか、とか。その辺りもベンチマークを取ってみたりしたので紹介させて頂く予定です。

今後予定しているエントリーをざっと紹介

第 1 回目のこのエントリーでは、まずは目次ということで次回以降のエントリーでどういったことを書いていくかをざっと紹介していこうと思います。今回は、第 3 回目のエントリーまで公開しています。第 4 回目以降は、来週より順次公開していく予定です。

- 第 2 回 YAMAHA RTX1210 で単一拠点 IPsec VPN(L3VPN)

- 第 3 回 YAMAHA RTX1210 で単一拠点 L2TPv3/IPsec VPN(L2VPN)

- 第 4 回 東西リージョン間 IPsec VPN(L3VPN)

- 第 5 回 東西リージョン間 L2TPv3/IPsec VPN(L2VPN)

- 第 6 回 ニフティクラウドを Hub にして IPsec VPN(L3VPN)

- 第 7 回 ニフティクラウドを Hub にして L2TPv3/IPsec VPN(L2VPN)

- 第 8 回 VPN ゲートウェイの性能評価

- 第 9 回 複数リージョン・複数オンプレでの IPsec VPN(L3VPN)

- 第 10 回 東西リージョンでの冗長化を考慮した VPN 接続

まず “YAMAHA RTX1210 で単一拠点 IPsec VPN(L3VPN)” と “YAMAHA RTX1210 で単一拠点 L2TPv3/IPsec VPN(L2VPN)” では初級編ということでシンプルにオンプレとニフティクラウドを VPN で接続してプライベートネットワークをニフティクラウド上に構築する方法を紹介します。

ニフティクラウドさんでは VPN の接続方法として “IPsec” と “L2TPv3/IPsec” の 2 種類が提供されているのですが、最初の “YAMAHA RTX1210 で単一拠点 IPsec VPN(L3VPN)” では “IPsec” の接続方法を、ふたつめの “YAMAHA RTX1210 で単一拠点 L2TPv3/IPsec VPN(L2VPN)” では “L2TPv3/IPsec” の接続方法を、それぞれ説明します。 “IPsec” と “L2TPv3/IPsec” の違いについては、この記事の最後のほうで説明してみます。

オンプレを VPN で接続するルータとしては YAMAHA さんの RTX1210 を例に説明します(以降すべてのエントリーで RTX1210 を例に紹介します)。ほかにも様々な VPN ルーターでの接続方法がニフティさんのウェブで公開されているので、 RTX1210 を例に感覚をつかんでいただいてから実際の VPN ルータのドキュメントを読んでいただくのが良いのではないかと思います。

最初の “YAMAHA RTX1210 で単一拠点 IPsec VPN(L3VPN)” と “YAMAHA RTX1210 で単一拠点 L2TPv3/IPsec VPN(L2VPN)” では、ちょっとくどくても空の設定のニフティクラウドのアカウントと空の設定の RTX1210 から VPN 接続するまでを通しで紹介していきます。この 2 つのエントリーをざっと眺めて貰えばどういったことをしなければならないのかをなんとなく感じていただけるのではないかとおもいます。

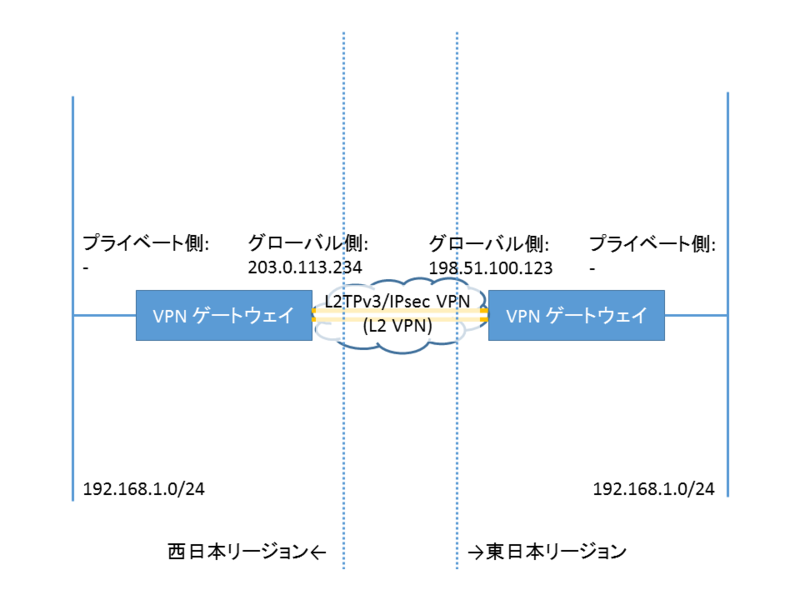

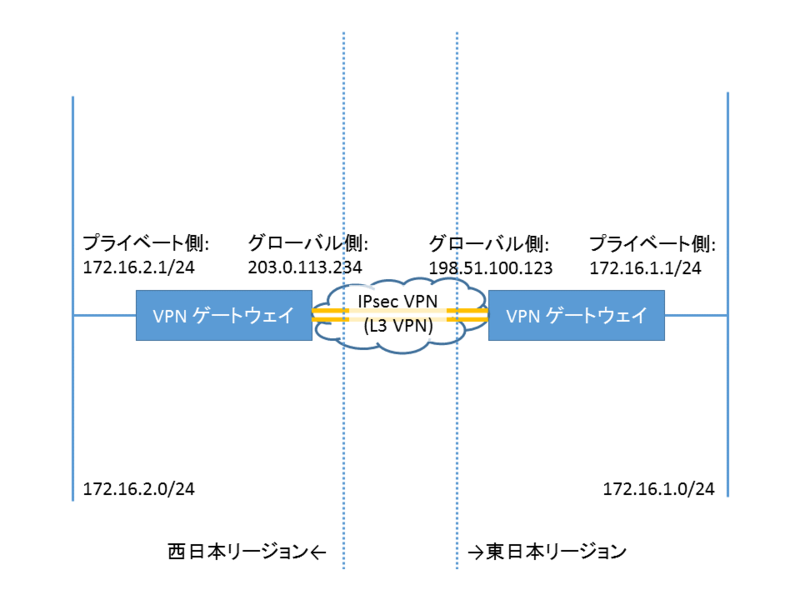

次に “東西リージョン間 IPsec VPN(L3VPN)” と “東西リージョン間 L2TPv3/IPsec VPN(L2VPN)” ではニフティクラウドの東日本リージョン上のネットワークと西日本リージョン上のネットワークを VPN で接続してみます。

東西リージョン間を VPN で接続することで東日本リージョンに設置したサーバーと西日本リージョンに設置したサーバーの間でプライベート IP アドレスを使った通信ができるようになります。

東西リージョン間を VPN で接続することで東日本リージョンに設置したサーバーと西日本リージョンに設置したサーバーの間でプライベート IP アドレスを使った通信ができるようになります。

次の “ニフティクラウドを Hub にして IPsec VPN(L3VPN)” と “ニフティクラウドを Hub にして L2TPv3/IPsec VPN(L2VPN)” では複数の拠点間の通信をニフティクラウド上の VPN ゲートウェイを Hub にして接続する方法を紹介します。

実は “IPsec VPN(L3VPN)” の方法で拠点間通信を実現するのはふつうの方法では難しいのですが、ちょっとした裏技的な設定をすることで(いくつか制限事項はあるものの)実現することができます。 “ニフティクラウドを Hub にして IPsec VPN(L3VPN)” ではそのような方法を紹介します。

実は “IPsec VPN(L3VPN)” の方法で拠点間通信を実現するのはふつうの方法では難しいのですが、ちょっとした裏技的な設定をすることで(いくつか制限事項はあるものの)実現することができます。 “ニフティクラウドを Hub にして IPsec VPN(L3VPN)” ではそのような方法を紹介します。

次の “VPN ゲートウェイの性能評価” ではちょっと毛色を変え、VPN ゲートウェイの性能について考えたいと思います。ここまでで紹介した接続方法それぞれでベンチマークをとってみたのでそのベンチマーク結果をもとに VPN ゲートウェイの性能について考えます。

最後からふたつめの “複数リージョン・複数オンプレでの IPsec VPN(L3VPN)” はちょっと応用編です。といってもこちらはそんなに複雑なことはしていません。単にリージョンと拠点が増えた場合の接続方法について紹介します。

最後の “東西リージョンでの冗長化を考慮した VPN 接続” も応用編です。このエントリーでは東西のリージョンに設置したサーバーをどちらかのリージョンになにか問題が起きた際に利用者側の影響を最小限に他方(問題が起きていない方)のリージョンにサービスを移す方法について考えてみます。

IPsec VPN と L2TPv3/IPsec VPN

ニフティクラウドさんの VPN ゲートウェイの VPN 接続方法には “IPsec” という方式と “L2TPv3/IPsec” という方式の 2 種類から選べるようになっています。

次回以降のエントリーでは IPsec と L2TPv3/IPsec の両方をそれぞれ紹介していくのですが、ここでちょっとだけこれらの違いを説明しておきたいと思います。

ざっくり IPsec と L2TPv3/IPsec の違いを説明すると IPsec は別々の L2 ネットワークを VPN でつなぐもので、 L2TPv3/IPsec は遠隔の二つのネットワークをひとつの L2 ネットワークとしてつなぐものです。 IPsec のほうはルータでネットワークをつなぐ感じで、 L2TPv3/IPsec のほうはブリッジ(スイッチ)でネットワークをつなぐ感じ、と説明したほうがわかりやすいでしょうか。

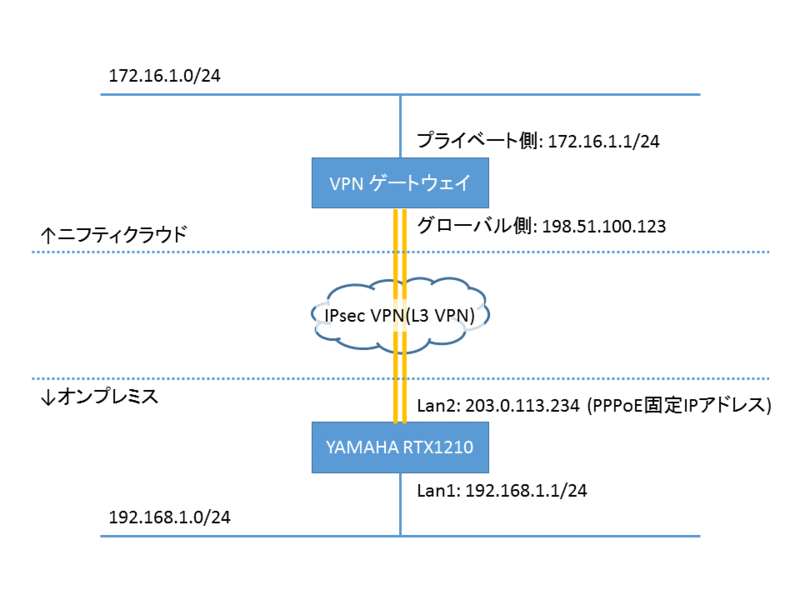

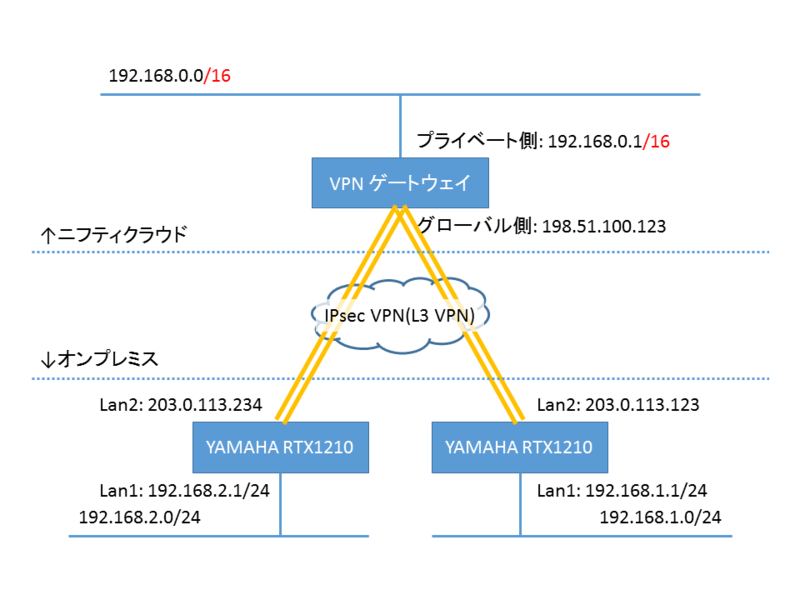

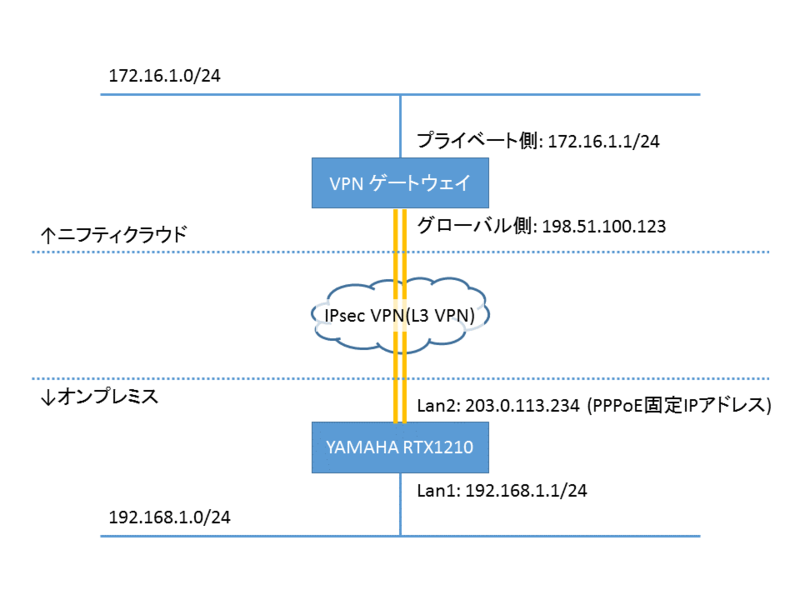

さらにわかりやすく絵で説明すると IPsec のほうは以下のような感じで、

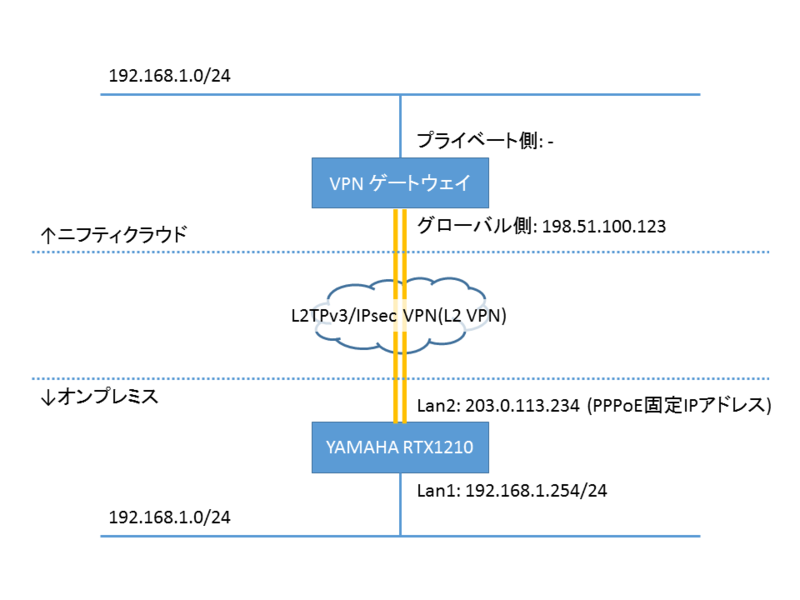

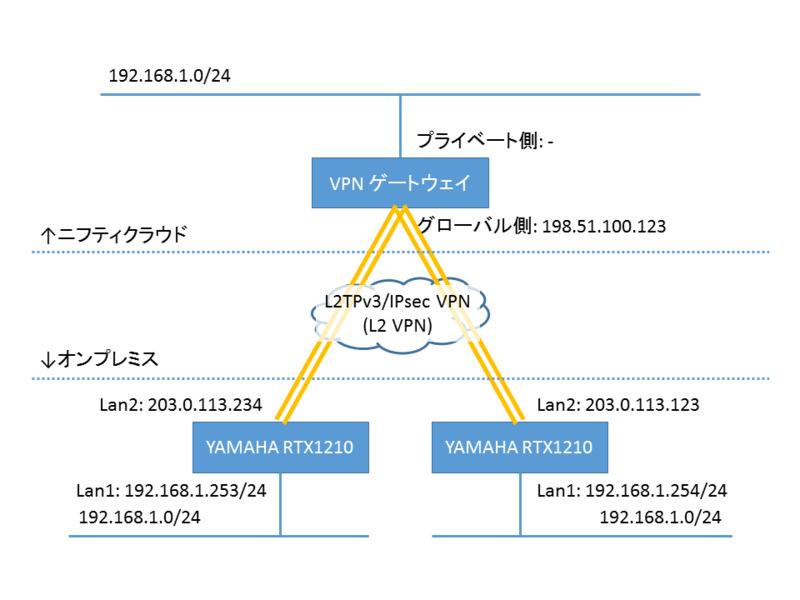

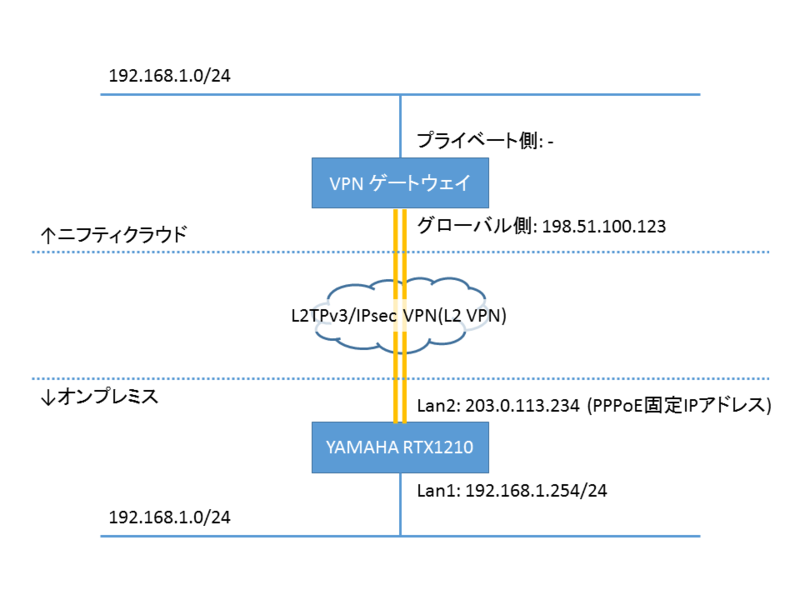

L2TPv3/IPsec のほうは以下のような感じです。

L2TPv3/IPsec のほうは以下のような感じです。

IPsec の方はオンプレ側の 192.168.1.0/24 というネットワークとニフティクラウド側の 172.16.1.0/24 という別々のネットワークをつないでいますが、 L2TPv3/IPsec のほうはオンプレ側もニフティクラウド側も 192.168.1.0/24 という同じネットワークになっています。 IPsec のほうは間にルータがあるようなイメージですが L2TPv3/IPsec のほうは間にブリッジ(スイッチ)があるようなイメージです。

まとめ

ということで第 1 回目のエントリーはここまでです。次回以降のエントリーを最後まで読んでいただければ VPN ゲートウェイ機能の魅力を感じていただけるのではないかと思います。それではどうぞ最後までおつきあいください!